Les outils de confidentialité sur lesquels vous comptiez l'année dernière sont déjà obsolètes.

Alors que les développeurs d'applications mobiles déploient massivement des systèmes avancés de suivi par IA et de mesure multiplateforme en 2026, les utilisateurs souhaitant protéger leur identité doivent abandonner les numéros de téléphone persistants traditionnels. Aujourd'hui, le mécanisme de défense le plus efficace consiste à utiliser des outils de SMS temporaires et d'e-mails jetables dès la phase d'inscription. Dans mon travail quotidien d'ingénierie des technologies DNS et des infrastructures de sécurité réseau, je surveille de près l'agressivité avec laquelle les passerelles d'authentification filtrent le trafic. La réalité technique est sans appel : les applications VoIP génériques sont systématiquement bloquées, forçant un changement radical dans notre manière de gérer la vérification des comptes.

Qu'est-ce qui motive ce changement dans la collecte de données mobiles ?

Pour comprendre pourquoi les systèmes d'inscription sont devenus si stricts, il faut s'intéresser aux revenus et aux indicateurs de performance. Selon le récent rapport Mobile App Trends 2026 d'Adjust, les installations mondiales d'applications ont augmenté de 10 % en 2025, tandis que les sessions d'utilisateurs ont progressé de 7 %. Plus significatif encore, les dépenses des consommateurs au sein des applications ont bondi de 10,6 %, atteignant le chiffre record de 167 milliards de dollars.

Le thème central de l'économie des applications en 2026 est le passage à une « architecture de mesure multiplateforme pilotée par l'IA ». Les éditeurs d'applications ne se contentent plus d'analyser des clics publicitaires isolés. Ils utilisent l'intelligence artificielle pour construire des profils comportementaux profonds sur plusieurs plateformes. Que vous créiez un compte sur un réseau social, demandiez un devis d'assurance ou réserviez l'essai d'un véhicule électrique, ce numéro de téléphone ou cette adresse e-mail unique sert d'identifiant universel reliant toutes vos activités numériques.

Fait intéressant, le rapport Adjust note également que les taux d'acceptation de l'App Tracking Transparency (ATT) sur iOS sont passés de 35 % au premier trimestre 2025 à 38 % début 2026. Plutôt que de combattre les fenêtres contextuelles de suivi, une partie croissante des utilisateurs choisit de les accepter — tout en fournissant un e-mail jetable ou un second numéro de téléphone lors de la création du compte, afin que les données collectées ne mènent à aucune identité réelle.

Comment les applications VoIP traditionnelles se comparent-elles aux services de vérification dédiés ?

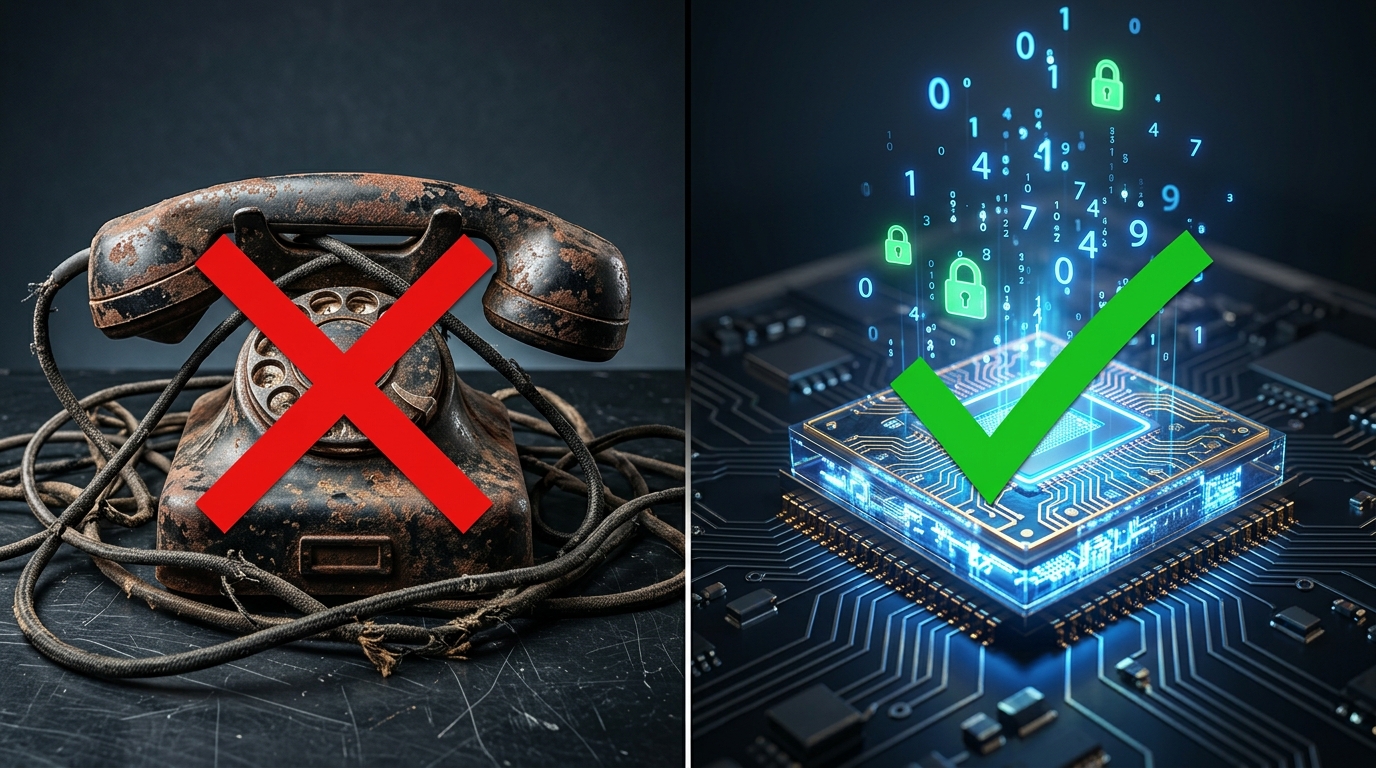

Pendant des années, les utilisateurs soucieux de leur vie privée ont utilisé des applications de téléphonie VoIP génériques. Mais aujourd'hui, les taux de réussite du routage réseau montrent un contraste frappant entre ces outils hérités et les flux de vérification modernes.

VoIP persistante traditionnelle (ex: Google Voice, Talkatone, TextNow, Textfree)

Ces applications ont été conçues principalement pour une communication continue. Vous obtenez un numéro fixe pour échanger avec vos proches.

Avantages : Excellent pour la communication bidirectionnelle à long terme. Les appels et SMS fonctionnent de manière fiable via Wi-Fi.

Inconvénients : Ces numéros proviennent de blocs IP et de tables de routage d'opérateurs virtuels bien connus. Lorsque vous tentez d'utiliser un clone de TextPlus ou Pinger pour vous inscrire sur WhatsApp ou Instagram, les filtres de sécurité de la plateforme identifient instantanément le bloc VoIP et rejettent le code d'activation.

Outils de vérification dédiés (ex: Receive SMS&Temp Mail: CodeApp)

Il s'agit de plateformes de vérification temporaires basées sur le service demandé. Au lieu d'un numéro personnel, elles offrent un accès à des numéros premium partagés, strictement destinés à la réception de codes SMS.

Avantages : Taux de réussite exceptionnellement élevé pour les inscriptions. Le routage étant spécifique au service (optimisation de différents numéros selon l'app ciblée), ils contournent facilement les filtres anti-VoIP. Ils incluent souvent des e-mails temporaires pour un bouclier d'identité complet.

Inconvénients : Ils ne peuvent pas être utilisés pour passer des appels vocaux ou maintenir des conversations textuelles sur le long terme.

Pourquoi les numéros persistants échouent-ils face aux filtres SMS modernes ?

D'un point de vue infrastructurel, l'échec des anciennes applications de messagerie est logique. Les opérateurs mobiles et les plateformes utilisent des API d'évaluation des risques tierces pour scanner chaque numéro soumis lors de l'inscription.

Si vous soumettez un numéro issu d'un parc virtuel standard, l'API renvoie un indicateur « VoIP/Virtuel ». Les plateformes à forte valeur ajoutée bloquent immédiatement ces numéros pour prévenir le spam et les faux comptes. J'ai détaillé la mécanique réseau de ce filtrage au niveau opérateur dans mon article précédent, VoIP vs. Vérification temporaire : Pourquoi les seconds numéros échouent aux filtres SMS.

À l'inverse, lorsqu'un utilisateur utilise un outil axé sur la vérification, l'infrastructure achemine la requête via des numéros qui n'ont pas été « brûlés » par des milliers de messages génériques. C'est pourquoi Verity concentre ses solutions de confidentialité mobile — comme Receive SMS&Temp Mail: CodeApp et VPN 111: Warp IP DNS Changer — sur des résultats techniques précis plutôt que sur des fonctionnalités de communication globales. Pour réussir une création de compte sans sacrifier son numéro principal, un outil conçu spécifiquement pour la vérification est indispensable.

Comment choisir entre une application d'authentification, un second numéro et un e-mail temporaire ?

Les utilisateurs confondent souvent les différentes couches de la confidentialité numérique. Le choix de l'outil dépend de votre objectif final.

1. Application d'authentification

Pour qui : Sécuriser des comptes existants à haute valeur (banque, e-mail principal, réseaux sociaux).

Rôle : Génère des mots de passe à usage unique (TOTP) localement sur l'appareil.

Limite : Ne protège pas votre identité lors de la création initiale du compte. Un numéro de téléphone est souvent requis avant de pouvoir activer l'authentificateur.

2. Application de second numéro (Burner)

Pour qui : Freelances, rencontres en ligne ou transactions sur des places de marché locales.

Rôle : Fournit une ligne dédiée pour les appels et SMS entre humains.

Limite : Fréquemment rejetée par les systèmes automatisés de vérification SMS.

3. Temp Mail & Vérification SMS temporaire (CodeApp)

Pour qui : Personnes soucieuses de leur vie privée testant de nouvelles applications ou séparant leurs empreintes numériques.

Rôle : Fournit des identifiants jetables immédiats (mail et SMS) qui contournent les filtres d'inscription.

Limite : Ne convient pas aux comptes permanents nécessitant une récupération de mot de passe par SMS un an plus tard.

Comme l'a souligné ma collègue Ece Sönmez, le marché du second numéro de téléphone évolue vers les flux de vérification précisément parce que les utilisateurs réalisent que la plus grande menace pour leur vie privée n'est pas autrui, mais la collecte de données automatisée des entreprises.

Quelles mesures concrètes devriez-vous prendre aujourd'hui ?

L'économie des applications ne réduira pas sa collecte de données. Avec l'IA gérant la segmentation et l'analyse, la responsabilité de la vie privée incombe entièrement à l'utilisateur. Cessez d'utiliser vos identifiants personnels pour des tâches éphémères.

Si vous vous inscrivez à un service ponctuel, testez un jeu mobile ou rejoignez une newsletter, n'utilisez jamais votre numéro principal. Utilisez une adresse mail temporaire pour le premier contact. Si le service exige un numéro pour déverrouiller le compte, utilisez un outil de vérification comme Receive SMS&Temp Mail: CodeApp pour recevoir le code, valider le compte et couper la connexion. En compartimentant vos inscriptions, vous vous assurez que les outils de mesure boostés à l'IA n'auront rien de réel à analyser.