Narzędzia ochrony prywatności, na których polegałeś jeszcze rok temu, są już przestarzałe.

Ponieważ deweloperzy aplikacji mobilnych w 2026 roku błyskawicznie wdrażają zaawansowane systemy śledzenia oparte na sztucznej inteligencji i wieloplatformowe architektury pomiarowe, użytkownicy chcący chronić swoją tożsamość muszą zrezygnować z tradycyjnych, stałych numerów telefonów. Obecnie najskuteczniejszym mechanizmem obronnym jest przejście na specyficzne dla danej usługi narzędzia tymczasowych SMS-ów i tymczasowej poczty e-mail już na etapie rejestracji. W mojej codziennej pracy przy inżynierii technologii DNS i infrastrukturze bezpieczeństwa sieciowego monitoruję, jak agresywnie bramki uwierzytelniające filtrują ruch. Techniczna rzeczywistość jest jasna: generyczne aplikacje VoIP są systematycznie blokowane, co wymusza masową zmianę w sposobie obsługi weryfikacji kont.

Co napędza zmiany w gromadzeniu danych przez aplikacje mobilne?

Aby zrozumieć, dlaczego systemy rejestracji stały się tak rygorystyczne, należy przyjrzeć się pieniądzom i wskaźnikom. Według najnowszego raportu Mobile App Trends 2026 firmy Adjust, globalna liczba instalacji aplikacji wzrosła o 10% w 2025 roku, podczas gdy sesje użytkowników o 7%. Co ważniejsze, wydatki konsumentów w aplikacjach skoczyły o 10,6%, osiągając znaczący poziom 167 miliardów dolarów.

Głównym motywem gospodarki aplikacyjnej w 2026 roku, podkreślonym w raporcie, jest przejście na „architekturę pomiarową opartą na AI i rozwiązaniach multi-platformowych”. Wydawcy aplikacji nie patrzą już tylko na izolowane kliknięcia w reklamy. Wykorzystują sztuczną inteligencję do budowania głębokich, międzyplatformowych profili behawioralnych. Niezależnie od tego, czy zakładasz konto w sieci społecznościowej, prosisz o wycenę polisy ubezpieczeniowej, czy rezerwujesz jazdę próbną nowym samochodem elektrycznym, ten pojedynczy numer telefonu lub adres e-mail działa jak unikalny identyfikator, który łączy wszystkie Twoje aktywności na różnych platformach.

Co ciekawe, raport Adjust zauważa również, że wskaźniki wyrażenia zgody na śledzenie w iOS (ATT) wzrosły z 35% w pierwszym kwartale 2025 roku do 38% w pierwszym kwartale 2026 roku. Zamiast walczyć z wyskakującymi okienkami, rosnąca grupa użytkowników po prostu je akceptuje – ale podczas tworzenia konta podaje „jednorazowy” e-mail lub drugi numer telefonu, dzięki czemu zebrane dane prowadzą w ślepy zaułek.

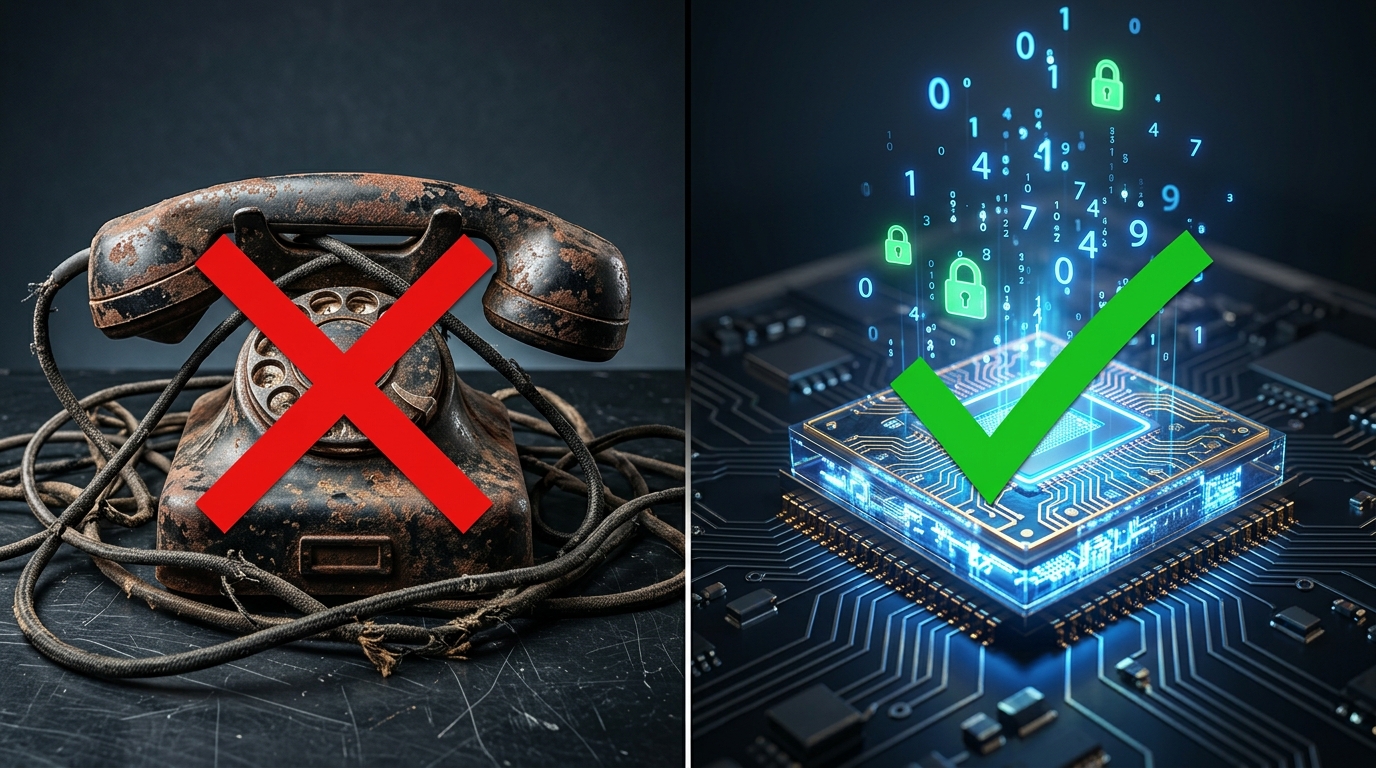

Jak wypadają tradycyjne aplikacje VoIP na tle dedykowanych usług weryfikacyjnych?

Przez lata osoby dbające o prywatność korzystały z ogólnodostępnych aplikacji telefonicznych VoIP. Jednak patrząc na dzisiejsze wskaźniki skuteczności routingu sieciowego, widać wyraźny kontrast między tymi przestarzałymi narzędziami a nowoczesnymi procesami weryfikacji.

Tradycyjne stałe numery VoIP (np. Google Voice, Talkatone, TextNow, Textfree)

Te aplikacje zostały zbudowane głównie do bieżącej komunikacji. Otrzymujesz stały numer, aby pisać i dzwonić do znajomych czy klientów.

Zalety: Doskonałe do długoterminowej komunikacji dwustronnej. Użytkownicy mogą niezawodnie pisać i dzwonić do mnie przez Wi-Fi.

Wady: Numery te pochodzą ze znanych bloków IP i tabel routingu wirtualnych operatorów. Gdy próbujesz użyć numeru z aplikacji typu textplus czy pinger do rejestracji w WhatsApp lub na Instagramie, filtry bezpieczeństwa platformy natychmiast rozpoznają blok VoIP i odrzucają kod rejestracyjny.

Dedykowane narzędzia weryfikacyjne (np. Receive SMS&Temp Mail: CodeApp)

Są to tymczasowe platformy weryfikacyjne oparte na konkretnych usługach. Zamiast osobistego numeru telefonu, zapewniają one dostęp do współdzielonych, wysokiej jakości numerów tymczasowych, przeznaczonych wyłącznie do odbierania kodów SMS.

Zalety: Wyjątkowo wysoki wskaźnik powodzenia przy rejestracji kont. Ponieważ routing jest specyficzny dla danej usługi (optymalizacja różnych numerów dla różnych aplikacji), łatwo omijają one filtry blokujące generyczny ruch VoIP. Często oferują też w pakiecie tymczasową pocztę, zapewniając pełną ochronę tożsamości.

Wady: Nie można ich używać do wykonywania połączeń głosowych ani prowadzenia długoterminowych konwersacji tekstowych.

Dlaczego stałe numery zawodzą w starciu z nowoczesnymi filtrami SMS?

Z perspektywy infrastruktury, porażka starszych aplikacji do SMS-owania jest całkowicie logiczna. Operatorzy komórkowi i platformy aplikacyjne korzystają z zewnętrznych API do oceny ryzyka, aby skanować każdy numer telefonu podawany podczas rejestracji.

Jeśli podasz numer ze standardowej puli wirtualnej, API zwraca flagę „VoIP/Virtual”. Prestiżowe platformy natychmiast je blokują, aby zapobiegać spamowi i tworzeniu fałszywych kont. Omówiłem szczegółowo mechanizmy filtrowania na poziomie operatora w moim poprzednim wpisie: VoIP kontra tymczasowa weryfikacja: Dlaczego drugie numery zawodzą przy filtrach SMS.

Dla kontrastu, gdy użytkownik korzysta z narzędzia skoncentrowanego na weryfikacji, infrastruktura backendowa kieruje żądanie przez numery, które nie zostały „spalone” przez tysiące generycznych wiadomości tekstowych. Właśnie dlatego Verity koncentruje swoje rozwiązania w zakresie prywatności mobilnej – takie jak Receive SMS&Temp Mail: CodeApp i VPN 111: Warp IP DNS Changer – na konkretnych celach technicznych, a nie na szerokich funkcjach komunikacyjnych. Jeśli chcesz skutecznie tworzyć konta bez poświęcania swojego głównego numeru telefonu, wymagane jest narzędzie zaprojektowane ściśle pod kątem weryfikacji.

Jak wybrać między aplikacją uwierzytelniającą, telefonem typu „burner” a tymczasowym e-mailem?

Użytkownicy często mylą różne warstwy prywatności cyfrowej. Wybór odpowiedniego narzędzia zależy wyłącznie od tego, co chcesz osiągnąć.

1. Aplikacja uwierzytelniająca (Authenticator)

Dla kogo: Dla osób zabezpieczających konta o wysokiej wartości (bankowość, główny e-mail, główne media społecznościowe), które już posiadają.

Co robi: Generuje lokalnie na urządzeniu jednorazowe hasła oparte na czasie (TOTP).

Ograniczenie: Nie chroni tożsamości podczas początkowego tworzenia konta. Zazwyczaj nadal musisz podać numer telefonu, aby się zarejestrować, zanim włączysz aplikację uwierzytelniającą.

2. Aplikacja z drugim numerem / „Burner”

Dla kogo: Dla freelancerów, osób korzystających z portali randkowych lub kupujących i sprzedających na lokalnych rynkach.

Co robi: Zapewnia dedykowaną drugą linię do SMS-owania i dzwonienia między ludźmi.

Ograniczenie: Często odrzucana przez automatyczne systemy weryfikacji SMS.

3. Tymczasowa poczta i weryfikacja SMS (CodeApp)

Dla kogo: Dla osób dbających o prywatność, testujących nowe aplikacje, korzystających z ofert promocyjnych lub oddzielających swoje cyfrowe ślady.

Co robi: Zapewnia natychmiastowe, jednorazowe dane uwierzytelniające (zarówno e-mail, jak i SMS), które skutecznie omijają filtry rejestracyjne.

Ograniczenie: Nie nadaje się do zabezpieczania stałych kont, gdzie za rok może być potrzebne odzyskanie hasła przez SMS.

Jak zauważyła moja redakcyjna koleżanka Ece Sönmez, rynek drugich numerów telefonów przesuwa się poza zwykłe aplikacje do dzwonienia w stronę procesów weryfikacji, właśnie dlatego, że użytkownicy zdają sobie sprawę, iż największym zagrożeniem dla ich prywatności nie są inni ludzie, lecz zautomatyzowane gromadzenie danych przez korporacje.

Jakie konkretne kroki powinieneś podjąć już dziś?

Gospodarka aplikacyjna nie ograniczy zbierania danych. Ponieważ AI przejmuje segmentację i analitykę, ciężar ochrony prywatności spoczywa całkowicie na użytkowniku. Przestań używać swoich osobistych danych do tymczasowych zadań.

Jeśli rejestrujesz się w usłudze jednorazowej, testujesz grę mobilną lub zapisujesz się do newslettera, nigdy nie używaj swojego głównego numeru telefonu. Użyj tymczasowego adresu e-mail do pierwszego kontaktu. Jeśli usługa wymaga numeru telefonu do odblokowania konta, skorzystaj z narzędzia weryfikacyjnego, takiego jak Receive SMS&Temp Mail: CodeApp, aby przechwycić kod, zweryfikować konto i zakończyć połączenie. Dzieląc swoje rejestracje na osobne segmenty, masz pewność, że oparte na AI narzędzia pomiarowe śledzące rynek aplikacji nie mają do zmierzenia niczego prawdziwego.